Dusting Attack: в сети Bitcoin зафиксирована «пылевая атака»

{"images":[{"id":3951},{"id":3952,"alt":"Годовой график мемпула Bitcoin. 15 ноября 2019 нагрузка была рекордной"},{"id":3954,"alt":"Зачинщиком нагрузки на сеть Bitcoin может быть Binance."},{"id":3953,"alt":"Так работает функция Samourai Wallet"}]}<br>

Считается, что блокчейн — безопасная технология. Платежи нельзя подделать, транзакции невозможно отменить. Но из-за некоторых технических особенностей даже у такой, казалось бы, надежной системы есть уязвимости. Угроза кроется в атаках на сеть, самая опасная из которых — атака (51%). Однако в случае с Bitcoin ее организация стоит чрезвычайно дорого и считается нерентабельной. Впрочем, есть другие, менее затратные атаки, которые способны нанести огромный ущерб отдельным пользователям. Одна из них — «пылевая атака» (Dusting Attack). Она позволяет раскрывать личности владельцев криптовалют, а заодно способствует зависанию транзакций и росту комиссионных сборов в сети. Есть подозрения, что такая атака на сеть Bitcoin прошла совсем недавно — 15 ноября, когда мемпул достиг рекордной за полтора года нагрузки. Что это было? Чем конкретно опасна пылевая атака и как она работает? Какие случаи известны рынку и как защититься? Все ответы — в материале DeCenter.

Что случилось 15 ноября?

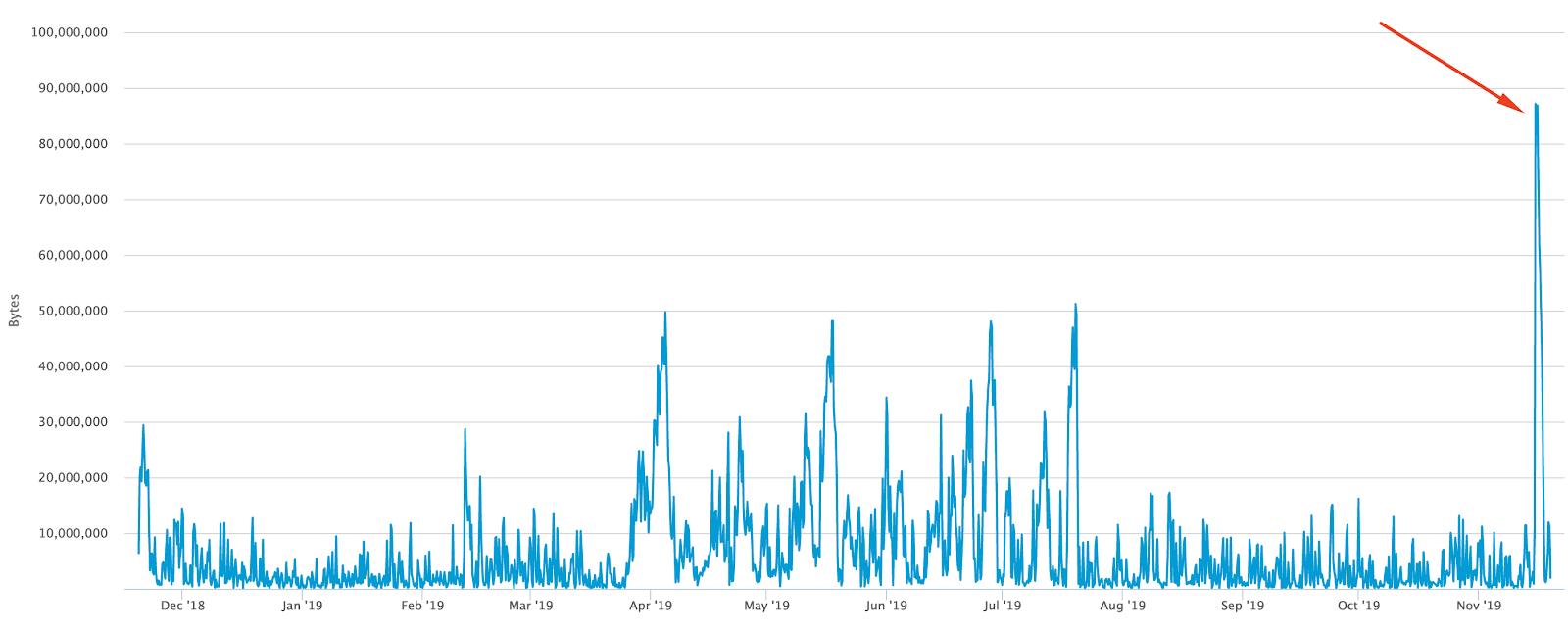

В пятницу мемпул Bitcoin (место, где хранятся неподтвержденные транзакции) стал заполняться аномальными темпами. Впервые почти за два года его размер превысил 90 МБ. В последний раз столь высокая нагрузка наблюдалась в январе 2018, когда криптосообщество пыталось прийти в себя после декабря 2017.

В течение текущего месяца размер мемпула ни разу, за исключением описываемого случая, не превысил 12.6 МБ — это примерно в семь раз ниже пятничной отметки. Обычно тяжелый мемпул означает, что в сети много зависших транзакций, но в этот раз все было по-другому: число операций не всегда дотягивало и до 20 000. Это означает, что мемпул был забит немногочисленными, но тяжелыми транзакциями, состоящими из нескольких переводов одновременно. Основная масса из них содержала крайне низкие суммы, включая операции с 1 сатоши (0.00000001 BTC). Комиссия в таких транзакциях устанавливалась на невысокой отметке, поэтому средний уровень комиссионных сборов не вырос, а переводы рядовых пользователей — не застревали.

Почему все произошло именно так и кто за этим стоит — неизвестно, но предположения есть. Так, СЕО Bitrefill Сергей Котляр предположил, что это просто «осенняя чистка» одной из крупных компаний.

On the mempool today. Someone is cleaning up 100 MB of bitcoin transactions in their wallet. These are all at low fee and not causing any disruptions anywhere. Business as usual, just someone somewhere doing much needed a fall cleaning, nothing to worry about. pic.twitter.com/nzNJi25emI

— Sergej Kotliar (@ziggamon) November 15, 2019

А вот СЕО австралийского криптопортала NuggetsNewsAU Алекс Саундерс копнул глубже, предположив, что это делает никто иной, как Binance. По его мнению, так биржа избавляется от мелких остатков BTC и USDT.

#Bitcoin cleared 90mb of transactions over the weekend. @binance cleaning up $BTC dust or $USDT accounts I believe. All at min fee of 1 sat/byte. ?? pic.twitter.com/K75oUf3SSQ

— Alex Saunders (@AlexSaundersAU) November 17, 2019

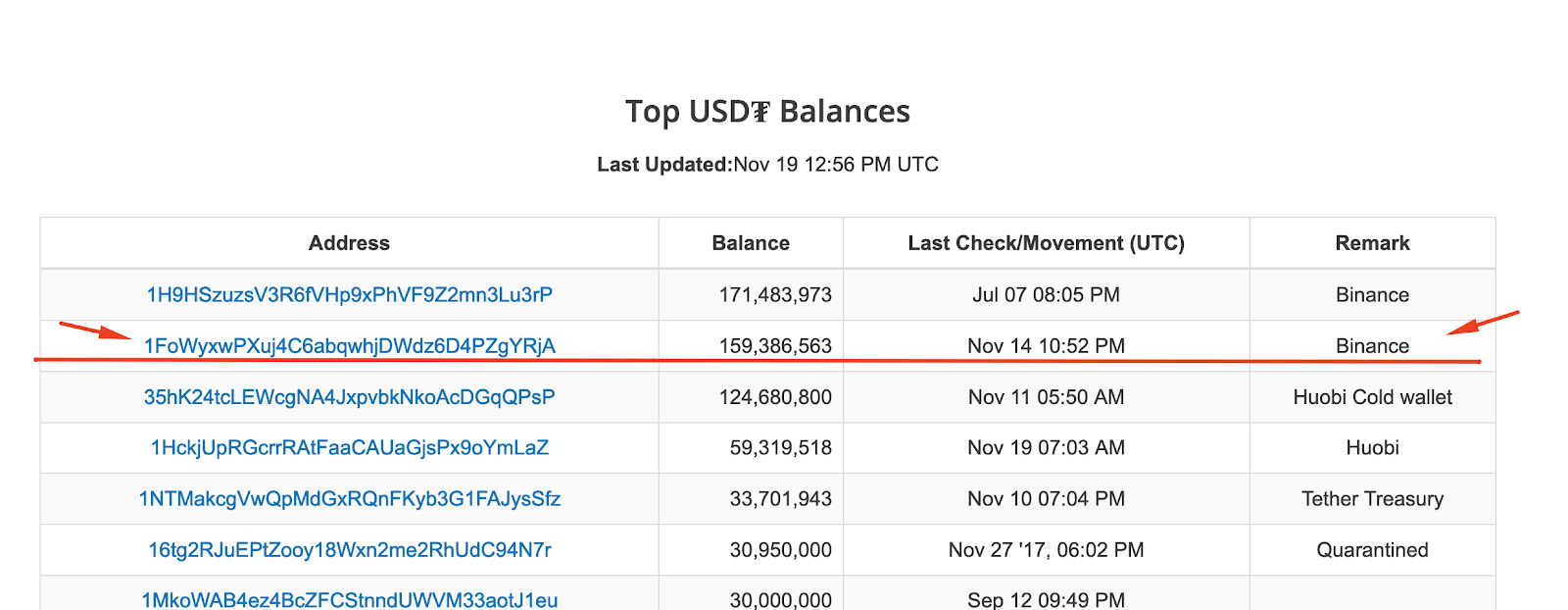

Другой, менее известный крипто-эксперт под ником Frank Topbottom, даже попытался доказать причастность Binance. Так, один из адресов, отмеченных 15 ноября — 1FoWyxwPXuj4C6abqwhjDWdz6D4PZgYRjA. Точной такой же адрес, только USDT, а не BTC, закреплен за биржей в списке самых богатых кошельков Tether. Поскольку Tether базируется на платформе Omni Layer, которая в свою очередь работает на блокчейне Bitcoin, то при переводах USDT совершаются небольшие биткоин-транзакции. Поэтому крипто-энтузиаст предположил, что своей нагрузкой мемпул первой криптовалюты обязан USDT-трансферам от Binance.

Впрочем, опять же, что случилось на самом деле — никто не знает. Некоторые эксперты не исключают, что в это время сеть Bitcoin подверглась тщательно спланированной «пылевой атаке», из-за которой могут пострадать как крупные криптокомпании, так и рядовые пользователи.

Что такое «пылевая атака»?

«Пылевая атака» (Dusting Attack) в сети Bitcoin — это один из «белых» способов негативного воздействия на криптовалютную сеть. Для ее организации не требуются миллиардные затраты и не нужно быть гением кодинга.

Как именно это работает:

- Злоумышленники распространяют в сети Bitcoin множество мелких транзакций.

- Сумма переводов чрезвычайно мала — от одного до нескольких тысяч сатоши. В биткоинах это от 0.00000001 BTC до 0.00005000 BTC, в долларах — до $0.04.

- Из-за столь крошечных размеров подобные суммы называются «пылью» (dust) — отсюда и название атаки.

- При этом комиссия выплачивается вполне адекватная и зачастую оказывается больше суммы перевода.

- Монеты попадают на адреса различных пользователей сети. Те, в свою очередь, часто их даже не замечают, так как визуально баланс практически не изменяется.

Вывод: «пылевая атака» — это когда злоумышленники отправляют различным пользователям сети множество мелких транзакций.

Хорошо, с этим разобрались. Но зачем это нужно? Какой прок от того, что отправляешь кому-то свои монеты? Рациональная причина на это имеется, и даже не одна.

Первая причина: спам-атаки на сеть

Несмотря на то, что со стороны «пылевая атака» больше напоминает эйрдроп, на самом деле это четко спланированная мошенническая акция. Одна из ее целей: «заспамить» блокчейн, спровоцировав зависание транзакций и рост комиссий.

Как именно это работает:

- «Пылевые» транзакции наряду со всеми остальными хранятся в мемпуле в ожидании подтверждения майнерами.

- Чем больше в мемпуле спам-транзакций, тем дольше рядовым пользователям приходится ждать подтверждения и ставить более высокую комиссию, поскольку первоочередно обрабатываются переводы с высокой «пошлиной».

- Если же «пылевая атака» проводится не со средней, а с высокой комиссией, то майнеры изначально обрабатывают транзакции спамеров, а обычным крипто-энтузиастам приходится ждать подтверждения часами, днями, а то и неделями. Единственный выход — ставить аномально большие комиссионные.

- Спам-атака проводится с целью дискредитировать сеть или замедлить/сорвать какие-то сделки.

Вывод: «пылевая атака» спамит блокчейн ненужными транзакциями, провоцируя зависания переводов и рост комиссионных.

Такой способ был очень популярен несколько лет назад, когда биткоин еще не стоил так много, а комиссии сети были ниже. Сейчас же эта затея обходится слишком дорого, и «пылевые транзакции» редко включают большие комиссии.

Вторая причина: раскрытие личности

Тренд на спам в криптовалютной сети постепенно угасает, но «пылевые атаки» от этого не теряют популярности. В последние годы злоумышленники сменили фокус: теперь они используют крошечные переводы для раскрытия личности владельцев адресов, а затем устраивают фишинговые атаки или шантажируют жертву.

Как именно это работает:

- Криптокошельки позволяют генерировать адреса для каждой новой транзакции на основании одной и той же seed-фразы. Благодаря этому вычислить владельца какого-то конкретного адреса непросто. Но есть лазейка.

- Дело в том, что технически суммарный баланс на кошельке состоит из суммы «непотраченных выходов» (UTXO). Удивительно, но это работает точно так же, как и в случае с наличными.

- Если у вас есть 1000 рублей, это далеко не всегда означает, что у вас 1000 рублей одной купюрой. Это может быть несколько купюр разного номинала: одна — на 500 рублей, три – по 100 и двадцать — по 10. Точно так же и с криптокошельками: при общем балансе в 1 BTC у вас могут быть на самом деле «непотраченные выходы» по 0.7 BTC, 0.2 BTC и 0.1 BTC.

- Предположим, вам надо потратить 0.99 BTC, но «выхода» конкретно такого размера у вас нет. Поэтому при создании транзакции кошелек пойдет на техническую хитрость и объединит все ваши «непотраченные выходы» в один. Он сгенерирует новый адрес и создаст транзакцию на 1 BTC, включив в нее 0.01 BTC «сдачи». Эта сумма автоматически вернется к вам и станет вашим новым UTXO.

- Адреса, с которых потрачены все UTXO, больше не используются, но остаются валидными для приема монет.

- Это как раз на руку злоумышленникам: они отправляют крошечную долю биткоина на определенные адреса. В результате в кошельке появляются новые UTXO, которые рано или поздно смешаются с другими и отправятся с нового адреса.

- Злоумышленник просто отслеживает движение отправленных им монет и устанавливает связь между адресами. Так можно вычислить влиятельную компанию, биткоин-кита или анонимного эксперта.

- Полученную информацию используют для тщательно спланированных фишинговых атак, кибер-преступлений, шантажа и других целей. К такому же методу могут прибегать полицейские для идентификации преступника или спецслужбы для слежки за людьми.

Вывод: с помощью «пылевой атаки» анализируется связь между адресами с целью узнать, кто оперирует криптовалютой.

Какие случаи известны рынку?

Если бы «пылевая атака» не была эффективной, ее бы попросту не проводили. Но мы видим, как в разное время криптовалютные блокчейны сталкиваются с ее неприятными последствиями. Вспомним несколько известных случаев:

- Спам-атаки на сеть Bitcoin после запуска Bitcoin Cash в 2017. Два года назад на свет появился Bitcoin Cash — любимое детище Роджера Вера, которое он позиционирует как истинный Bitcoin. Спустя несколько месяцев после запуска сеть первой криптовалюты несколько раз становилась жертвой «пылевых» спам-транзакций с высокой комиссией. Это приводило к зависанию переводов и росту рекомендуемых комиссий (однажды цифра подскочила выше $30). Акция неоднократно сопровождалась пампами Bitcoin Cash. По мнению многих крипто-активистов, за теми «пылевыми атаками» стоял сам Роджер Вер, желающий наглядно продемонстрировать преимущества Bitcoin Cash перед Bitcoin.

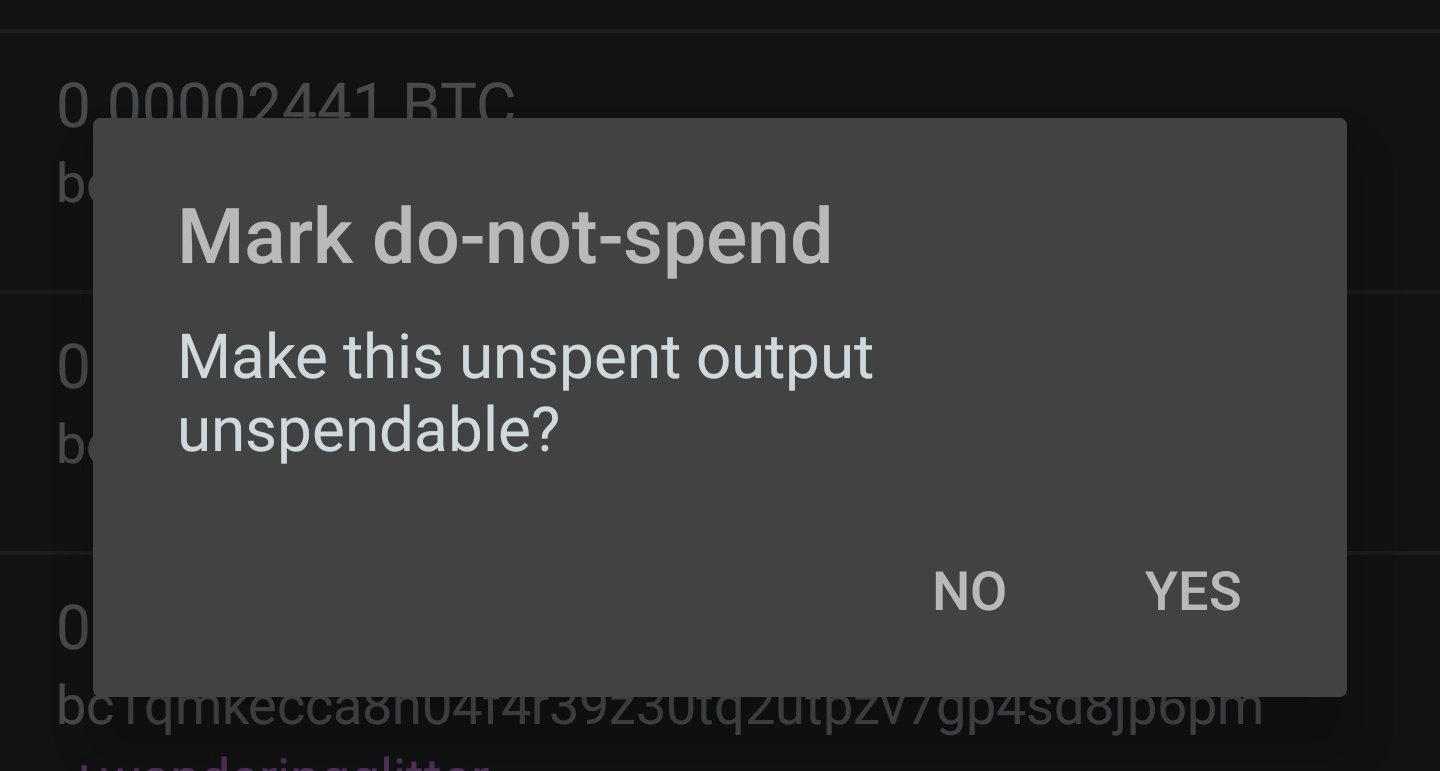

- «Пылевая атака» на сеть Bitcoin в октябре 2018. В конце прошлого года создатели крипто-кошелька Samourai Wallet зафиксировали поток подозрительных мелких переводов в сети BTC. Разработчики тут же выпустили обновленную версию ПО, которая позволяла автоматически фиксировать транзакции «пылевой атаки» и накладывать запрет на их расходование.

- «Пылевая атака» на сеть Litecoin в августе 2019. Летом жертвой злоумышленников стала монета Чарльза Ли. Неизвестные стали рассылать крошечные транзакции пользователям и криптокомпаниям, в том числе и бирже Binance, с целью деанонимизации LTC-адресов.

Как защититься?

Единственный способ надежно защититься от последствий «пылевых атак» — не использовать полученные монеты. Нужно просто не допускать их смешивания с другими активами. Тогда злоумышленник не сможет выявить связь между вашими адресами. То есть полученные в результате «пылевой атаки» UTXO нужно просто напросто «заморозить». Увы, далеко не все кошельки предоставляют такую возможность.

Удобнее всего работает упомянутая выше функция Samourai Wallet, которую также рекомендуют специалисты Binance. Напомним, она позволяет помечать мелкие входящие переводы и не использовать полученные цифровые деньги в дальнейшем. В главном кошельке Bitcoin Core это реализовано менее удобно: приходится выбирать используемые UTXO при формировании транзакции. Заморозить монеты можно также через Electrum, но этот кошелек не отличается высокой безопасностью.

Для дополнительной защиты следуйте рекомендациям по защите конфиденциальности от DeCenter.