Как мошенники используют ситуацию с коронавирусом для распространения вредоносного ПО

Каждый раз, когда появляются тревожные новости и начинается всеобщая суматоха — киберпреступники не дремлют. Вот и на этот раз они не преминули воспользоваться паникой вокруг коронавируса COVID-19 в своих низменных целях. Так, по данным экспертов по кибербезопасности, хакеры под видом ВОЗ и налоговой службы Великобритании распространяют вредоносное ПО, которое блокирует мобильные устройства, требует выкуп в биткоинах или же охотится за личными данными жертв. Каким образом мошенники обманывают охваченных испугом людей, как не попасться на их удочку и что делать, если все-таки попались — читайте в материале DeCenter.

Вирус-вымогатель «CovidLock» на фоне вируса COVID-19

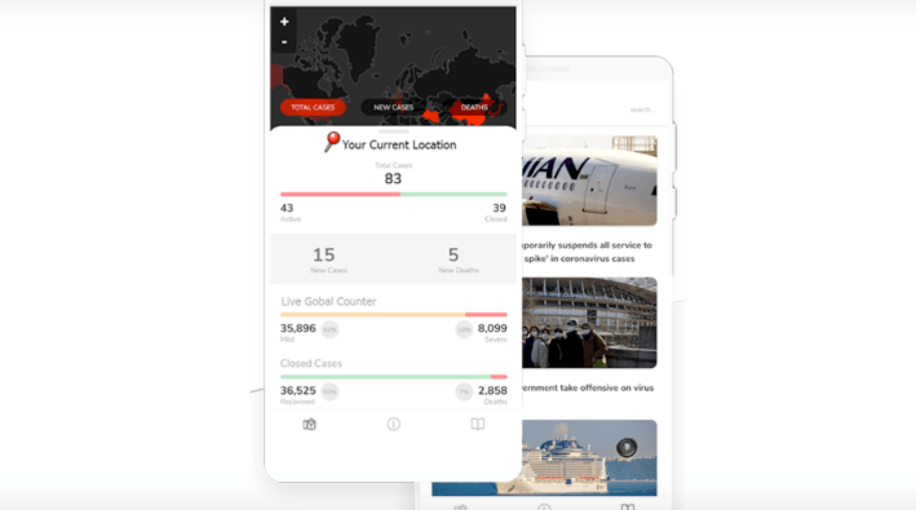

Как сообщили специалисты по безопасности Domain Tools, недавно они обнаружили веб-сайт, предлагающий пользователям загрузить «полезное» приложение для Android-устройств «COVID-19 Tracker», которое позволит наблюдать за распространением коронавируса по планете и тем самым держать руку на пульсе событий. Более того, оно немедленно предупредит, если рядом вдруг окажется зараженный человек (что на самом деле абсолютно невозможно).

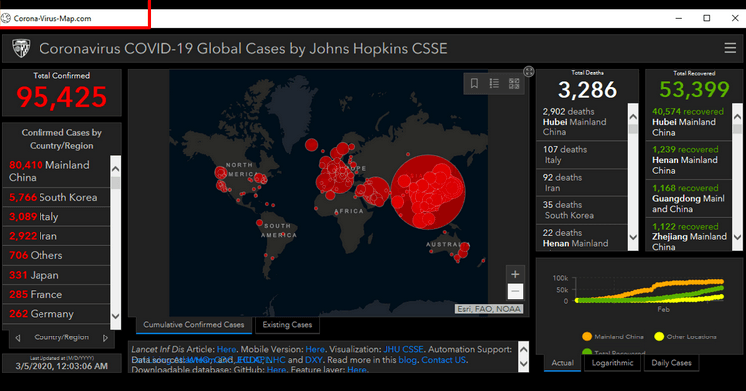

Обычно, чтобы установить мобильное приложение для Android, пользователи ищут его в Google Play Store. Однако в данном случае мошенники разместили свой продукт на веб-сайте coronavirusapp․site. В действительности это вредоносное ПО, написанное на языке программирования Java. Оно имитирует настоящую онлайн-карту, разработанную Университетом Джона Хопкинса для отслеживания распространения COVID-19 в реальном времени. Информация карты основывается на данных ВОЗ и центров по контролю заболеваемости в Китае, Европе и США.

Открытое приложение запрашивает доступ к системе блокировки экрана, чтобы при обнаружении поблизости зараженного коронавирусом тут же отправить пользователю предупреждающее уведомление. Также запрашивается разрешение на «мониторинг активного состояния» гаджета. Ничего не подозревающая жертва подтверждает запросы, и тут в действие вступает вирус-вымогатель «CovidLock» — он блокирует экран, изменяя установленный пароль.

На экране появляется сообщение с указанием биткоин-адреса, куда жертва в течение 48 часов должна отправить сумму, эквивалентную $100. При невыполнении условий мошенники грозятся очистить содержимое телефона, включая контакты, фото и видео, а также передать третьим лицам доступ к аккаунтам в соцсетях. И даже запугивают: «Ваш GPS отслеживается, так что ваше местоположение известно. Если вы попытаетесь выкинуть какую-то глупость, вся информация с вашего телефона будет автоматически удалена, а данные социальных сетей будут опубликованы». В конце сообщения находится текстовое поле, куда нужно ввести код дешифрования, полученный от мошенников после отправки денег, и кнопка «Расшифровать».

Сотрудники Domain Tools сработали оперативно и даже выложили ключ дешифрования для потенциальных жертв. К счастью, на крючок мошенников пока никто не попался — транзакций на их биткоин-адресе нет. Но предупрежден — значит вооружен.

Пользователи компьютеров также в опасности

Информация о «корона-хакерах», внедряющихся в устройства на операционной системе Windows, опубликована в блоге агентства компьютерной безопасности Reason Labs.

Один из сотрудников этой организации Шаи Альфаси обнаружил, что хакеры создают фейковые сайты с призывом загрузить приложение для отслеживания ситуации с коронавирусом. Особой популярностью пользуется сайт Corona Virus Map, на котором скрыт вредоносный код, атакующий компьютеры на Windows. По дизайну ресурс практически ничем не отличается от настоящей онлайн-карты, о которой упоминалось выше. Однако домен у него другой, а в приложение, которое предлагается загрузить, встроен троян AZORult. Этот вирус известен с 2016 года — он ворует данные из браузеров, в том числе файлы cookie, историю посещений, идентификаторы, пароли, данные кредитных карт, криптокошельков и другие конфиденциальные сведения, хранящиеся на устройстве пользователя.

Шаи Альфаси отметил, что, помимо воровства конфиденциальных данных, вирус может загружать на зараженный компьютер различные вредоносные программы и тем самым расширять возможности хакеров. К примеру, обновленный вариант AZORult создает новую скрытую учетную запись администратора, чтобы разрешить подключение по протоколу удаленного рабочего стола (RDP) — то есть компьютер может полностью перейти под контроль злоумышленников. В публикации также отмечается, что зачастую ПО с вирусом AZORult становится темой живых обсуждений на российских хакерских форумах, где его также можно купить.

В свою очередь американская компания FireEye, специализирующаяся на предоставлении решений и услуг сетевой безопасности, заявила, что хакеры, работающие на правительства России, Китая и Северной Кореи, тоже активизировались. По словам старшего менеджера аналитического подразделения FireEye Бена Рида, в течение как минимум месяца киберлазутчики отправляют объектам своих шпионских интересов — крупным государственным компаниям и министерствам иностранных дел в Юго-Восточной и Центральной Азии, Восточной Европе и Южной Корее — фишинговые электронные письма и вредоносные файлы на тему коронавируса с целью заманить жертв в ловушку и заполучить желаемую информацию.

Под кого могут маскироваться хакеры

Эксперты в области кибербезопасности отмечают, что вредоносное ПО с таким же вирусом массово рассылается мошенниками от имени организаций или специалистов, которым люди действительно могли бы довериться. Сообщения пишутся на английском, итальянском, французском и турецком языках и отправляются как обычным гражданам, так и компаниям в сфере страхования, транспорта, здравоохранения и туризма. Реальный масштаб хакерских атак просто колоссальный, его трудно оценить. Ниже DeCenter привел несколько примеров электронных писем, которые выглядят убедительно.

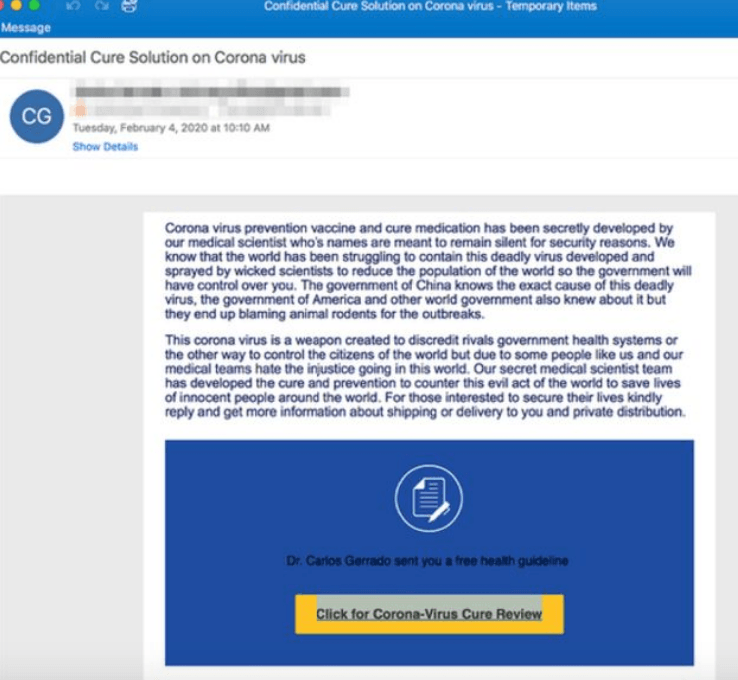

«Добрый доктор Карлос Геррадо»

Письмо с призывом кликнуть по «целительной» ссылке начали получать клиенты компании Proofpoint еще в феврале. «Добродетельный» доктор утверждает, что знает верное средство от коронавируса, которое якобы тщательно скрывается властями Китая и Великобритании. По ссылке жертва попадает на фишинговый сайт с вредоносной программой, которая собирает все файлы и конфиденциальные данные, хранящиеся на компьютере.

По словам экспертов компании, такие письма рассылаются по 200 копий за один раз и явно имеют нужный хакерам эффект, поскольку размах атаки не спадает, а напротив — постоянно растет.

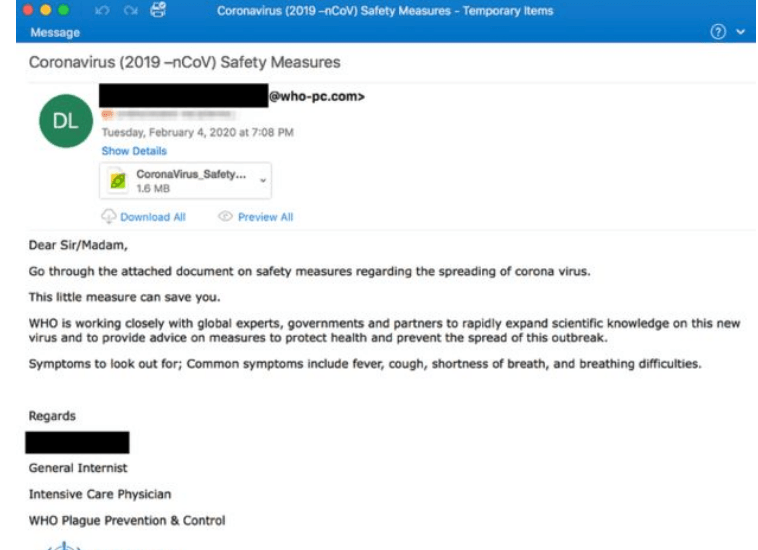

«Спасительное письмо от ВОЗ»

Эта уловка выглядит совершенно безнравственно, поскольку хакеры спекулируют именем Всемирной организации здравоохранения, играя на страхах испуганных людей. Загружая вложенный файл, жертва заражает компьютер кейлоггером AgentTesla — эта вредоносная программа фиксирует все действия с клавиатурой и мышью и отправляет их злоумышленникам.

Эксперты настоятельно рекомендуют игнорировать письма якобы от ВОЗ, поскольку такая организация никогда не станет заниматься подобными рассылками, а вся необходимая информация размещена на официальном сайте.

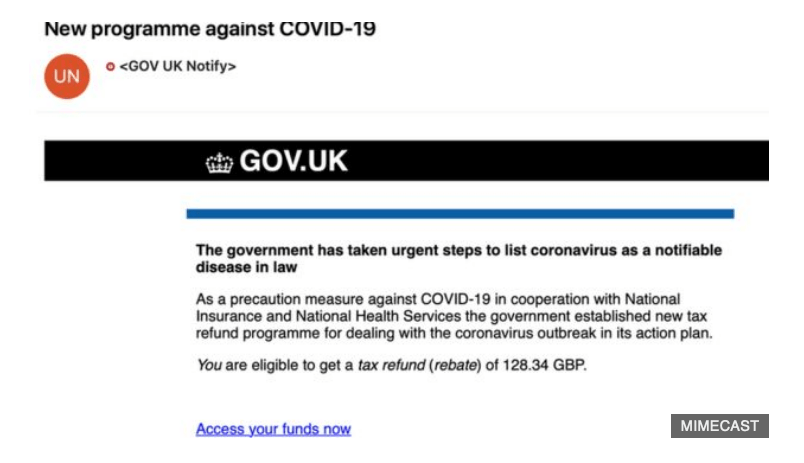

«Заботливая налоговая служба»

Сотрудники международной компании Mimecast сообщают о письмах, которые в течение нескольких недель приходят жителям и организациям Великобритании будто бы от налоговой службы. В тексте говорится, что если вдруг вы заразились коронавирусом, то имеете право на налоговый возврат или скидку. Ссылка ведет на мошеннический сайт, где предлагается ввести персональные данные.

Руководитель компании Карл Вирн предупреждает, что не следует отвечать ни на какие письма с предложениями о денежной компенсации и уж тем более не нужно переходить по ссылкам в таких письмах. Налоговая служба не занимается подобными рассылками.

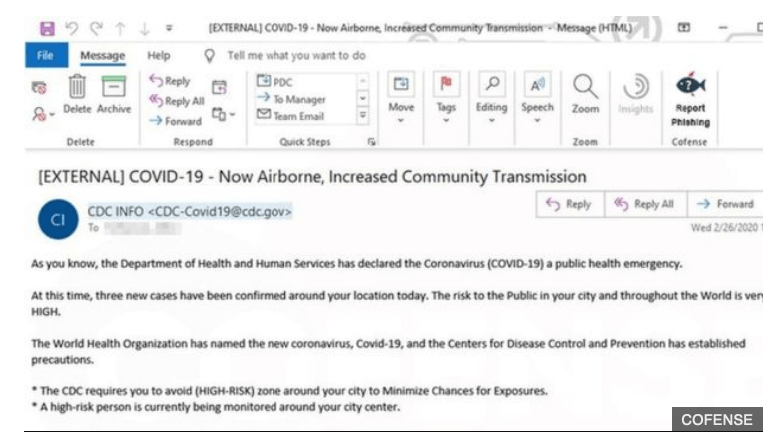

«Предупреждающее сообщение от Центра по контролю и предотвращению заболеваний»

Компания Cofense первой заметила фишинговую рассылку от имени этой организации. В письме говорится, что коронавирус переносится по воздуху и что лица из группы повышенного риска будут находиться под наблюдением городского отделения Центра по контролю. Чтобы встать на учет, нужно ввести адрес электронный почты и пароль. После ввода данных происходит переадресация на настоящий сайт Центра, что еще больше запутывает жертву. Тем не менее мошенники уже получили доступ к содержимому почты и могут пользоваться ей как вздумается.

«Несмотря на то, что некоторые слова написаны с заглавных букв, письмо выглядит достаточно убедительно и провоцирует людей, напуганных ситуацией с коронавирусом, переходить по вредоносной ссылке», — говорят сотрудники компании.

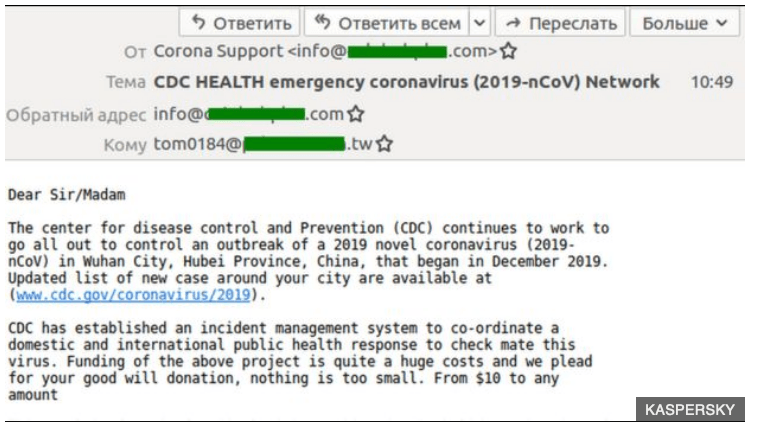

«Просьба пожертвовать на разработку вакцины»

В некоторых письмах от того же «Центра по контролю» содержится просьба о пожертвовании на разработку вакцины против опасного вируса — средства предлагается пересылать в биткоинах.

Специалисты из Лаборатории Касперского тоже сообщают в своем блоге о фишерах, которые воруют учетные данные электронной почты жертв.

Как уберечься от хакеров и что делать, если компьютер уже заражен

Чтобы уберечься от злоумышленников, прежде всего сохраняйте спокойствие и не поддавайтесь панике. Нужно всегда помнить, что в Интернете полно мошенников, которые жаждут поживиться данными и средствами жертв. Никогда не переходите по ссылкам в письмах, даже если эти письма присланы якобы известными организациями или личностями. Сегодня у каждого из них есть официальный сайт, блог или аккаунты в соцсетях, где можно найти интересующую, а главное — достоверную информацию. Хотите отслеживать распространение COVID-19 в реальном времени — пользуйтесь официальными ресурсами, например, сайтом Bing от Microsoft.

Ну а если ваш компьютер уже заражен, рекомендуем предпринять стандартные действия:

Удалите вирус. Подробная пошаговая инструкция по удалению AZORult — здесь и здесь.

Почистите куки и кэш в браузере.

Обновите системное ПО, а также браузеры, антивирус и прочие программы, которыми вы пользуетесь.

Просканируйте компьютер.

Смените пароли к почте, аккаунтам в соцсетях, банковским картам и так далее — в зависимости от того, к чему мошенники могли заполучить доступ.

Также вы можете воспользоваться рекомендациями от DeCenter о том, как защититься и что делать, если атака вируса прошла успешно. Будьте бдительны и крепкого вам здоровья.