VeraCrypt: как создать криптоконтейнер с двойным дном

30 августа был взломан аккаунт главного исполнительного директора социальной сети Twitter Джека Дорси. Это большой удар по репутации как Дорси, так и Twitter. Можно, конечно, искать виновных и среди провайдеров мобильной связи, ведь аккаунт Дорси был привязан к его sim-карте, доступ к которой предположительно получили злоумышленники, завладев ее дубликатом. Однако такое объяснение мало утешает тех, кто желает избежать такой неприятной ситуации. Что же делать тем, кто хочет сохранить свои данные и вместе с тем ограничить доступ к имеющимся цифровым активам? Один из наиболее универсальных способов сделать это предлагает DeCenter.

Можно пойти по пути изобретения сложного пароля, однако за его созданием могут проследить злоумышленники, как в буквальном смысле, так и через аппаратные средства — для этого им достаточно получить доступ к «железу», причем сделать это они могут и через Wi-Fi сеть, и через незаклеенный пластырем глазок веб-камеры, который есть почти у каждого ноутбука (привет Эдварду Сноудену, который призывает все же заклеить его).

Альтернативно DeCenter предлагает рассмотреть интересную программу VeraCrypt, она позволяет создать файл, доступ к которому обеспечивается с помощью двух «ключей». Если воспользоваться одним «ключом», то его обладатель получит доступ к одной области хранения информации, где один набор файлов и, соответственно, данных. Если же воспользоваться другим «ключом», потайным, то тогда можно попасть в ту область, где есть те файлы и информация, которые хочется надежно сберечь. Как это работает и можно ли с помощью системы двух «ключей» защититься от злоумышленников?

VeraCrypt доступен по ссылке, где можно скачать программу с расширением .exe (сомневающимся рекомендуем быструю и бесплатную проверку этой программы на Virustotal с помощью набора антивирусных онлайн-программ).

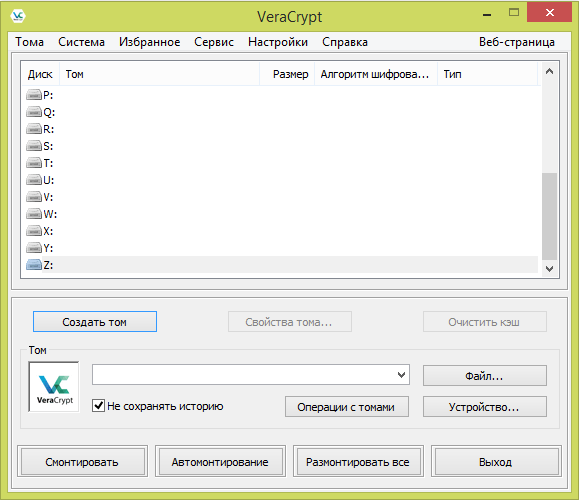

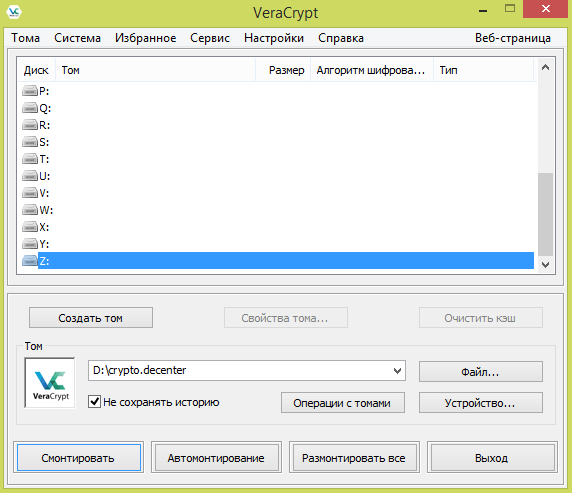

Установив, запускаем VeraCrypt, после чего появится окно:

Обратите внимание, что по дефолту новый диск, на который будут записываться внешний и скрытый тома с информацией, будет Z. Оставим так, как есть. Жмем на кнопку «Создать том» и попадаем в «Мастер создания тома VeraCrypt».

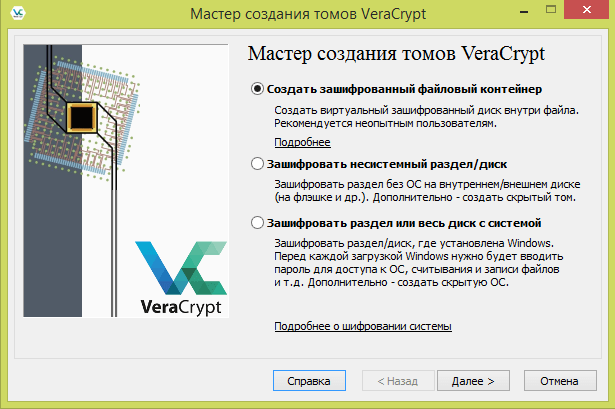

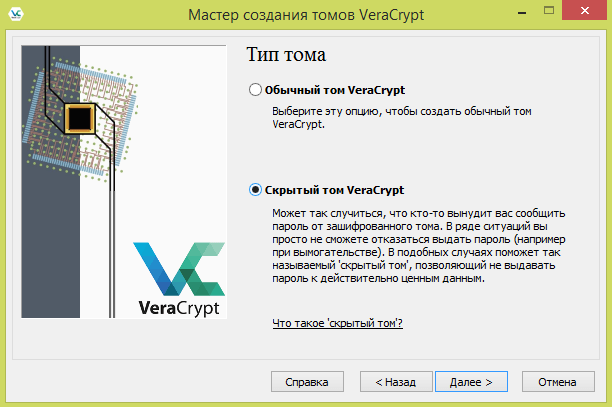

Наша цель — создать зашифрованный файловый контейнер с двойным дном, поэтому далее выбираем опцию «Скрытый том VeroCrypt».

Нас интересует кнопка «Создать зашифрованный файловый контейнер», отмечаем его, жмем «Далее», переходим к выбору типа тома.

Создание внешнего тома

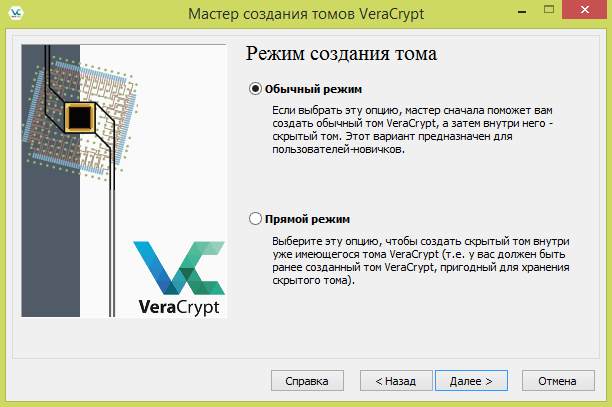

Попадаем в режим создания тома. Если начинаем нашу историю работы VeraCrypt с нуля, то выбираем «Обычный режим» и идем далее.

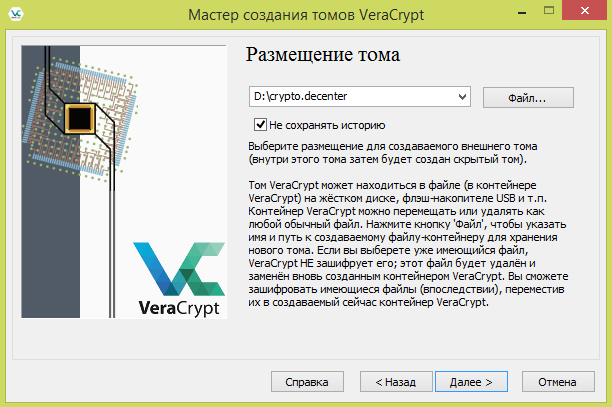

В нашем случае был подключен внешний накопитель (флешка) с именем D и в нем создан файл crypto.decenter. Расширение, как и название, может быть любым.

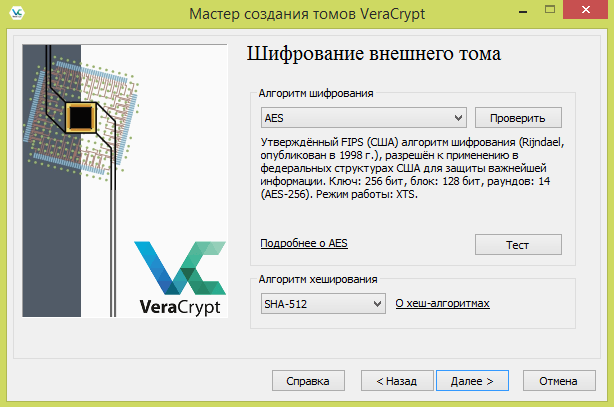

После этого выбираем алгоритм шифрования. По умолчанию стоит вариант, который оптимален для большинства случаев создания криптоконтейнера, поэтому с ним стоит согласиться, нажав на «Далее».

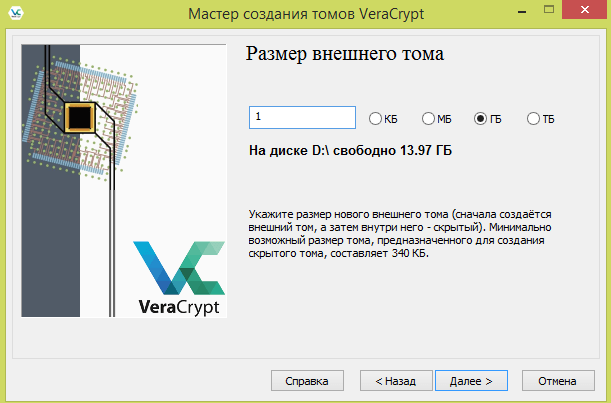

После этого VeraCrypt предлагает выбрать размер внешнего тома. В нашем случае он составил 1 ГБ, но можно и больше, ведь все зависит от объема информации, который необходимо хранить таким образом.

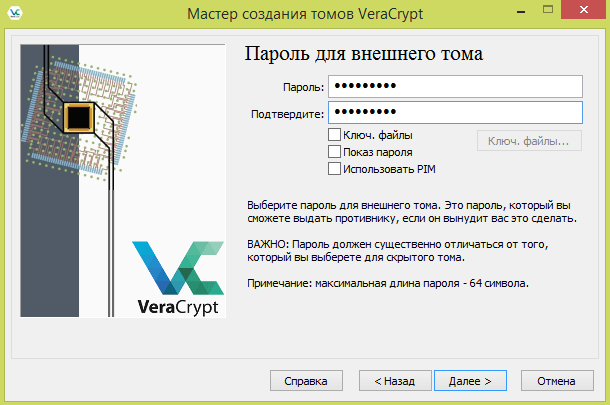

Далее VeraCrypt предлагает задать пароль для внешнего тома. Стоит обратить внимание, что когда вы задаете пароль (два раза, как обычно), нет никого, кто мог бы физически или с помощью аппаратных средств считать ваш пароль.

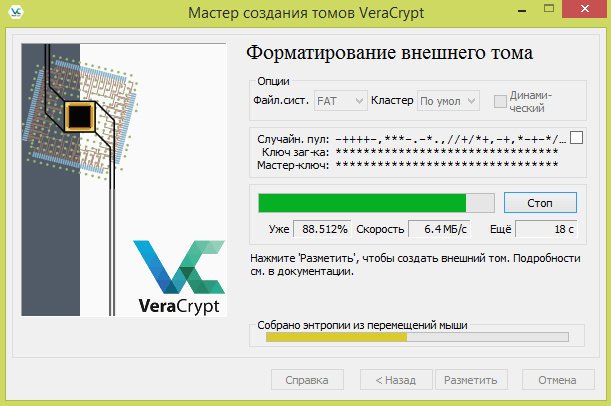

Далее произойдет финальный процесс формирования первого «дна»: двигайте мышью около 30 секунд хаотичным образом, чтобы процесс форматирования внешнего тома завершился и он появился на свет. Подождите некоторое время, а потом нажмите «Разместить». И вот внешний том создан!

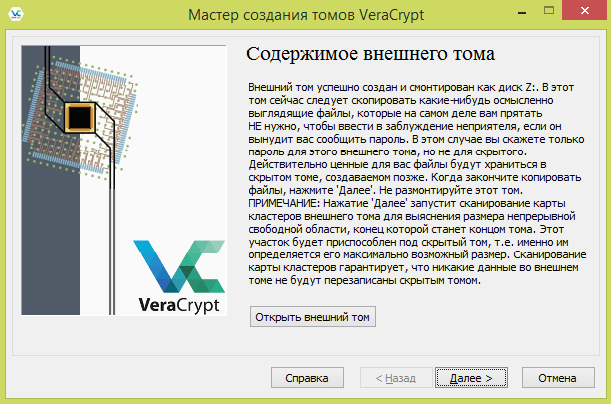

После этого VeraCrypt предложит записать в него информацию, которая годится для того, чтобы открывать его первым «ключом», то есть, быть может, важная, но не самая существенная, которую вы оберегаете от злоумышленников. Работать вы будете с диском Z, который вы увидите, войдя в меню «Мой компьютер» своего ноутбука, к которому вы присоединили флешку.

Создание скрытого тома

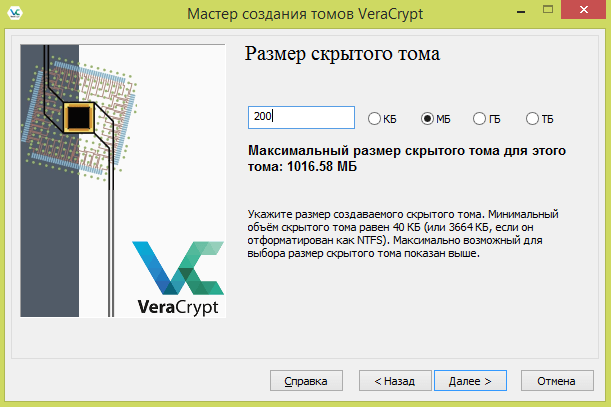

После того как заполнено первое «дно» и нажата кнопка «Далее», VeraCrypt предложит в соответствии с опцией, которую мы выбрали, создать теперь второе «дно», то есть скрытый том. Он будет иной областью информации, но находиться он будет в той первой области, открываемой первым «ключом». Поскольку размер первого «дна» составил 1 ГБ, то это и будет приблизительно максимальным возможным размером и для второго «дна». Но в нашем случае его размер составит 200 МБ.

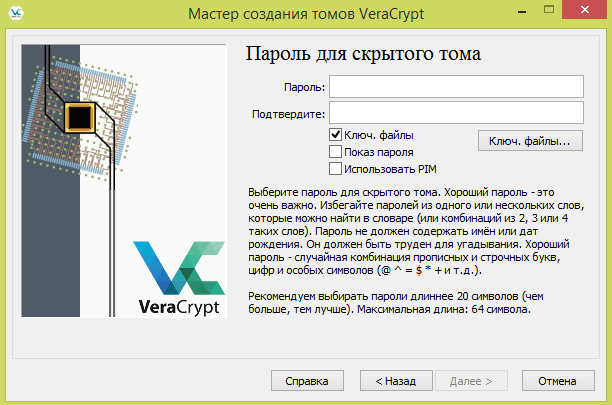

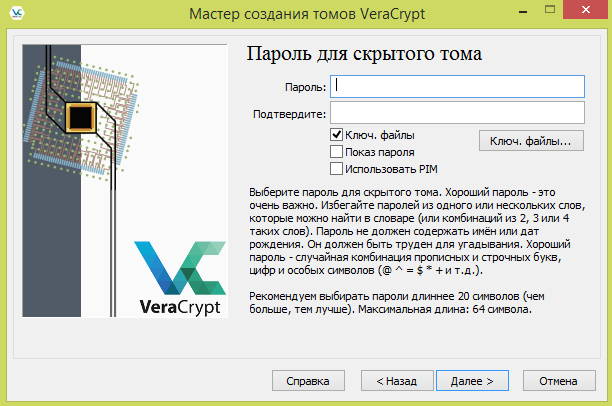

А вот далее предлагаем не вводить просто пароль (этому вы уже научились на примере первого «дна», только не забудьте, что для второго «дна» пароль нужен другой). В VeraCrypt есть возможность «открывать» доступ к скрытому пространству не с помощью пароля, а с помощью ключевого файла. Поэтому отмечаем галочкой «Ключевые файлы» и начинаем осваивать новый поворот в работе с VeraCrypt.

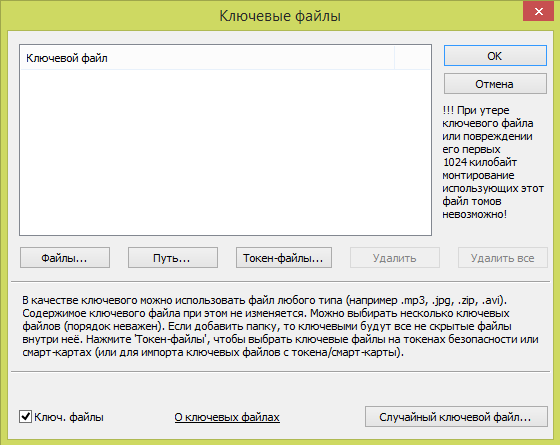

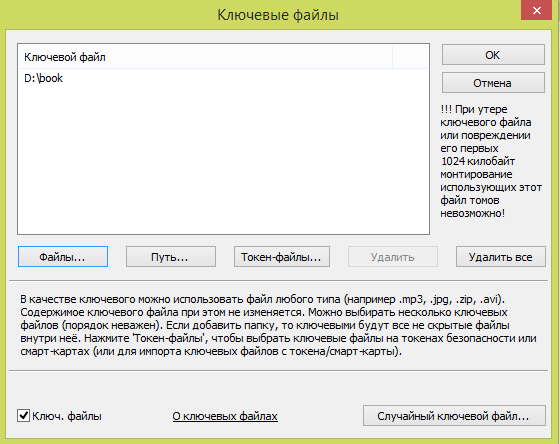

Далее попадаем в следующее меню:

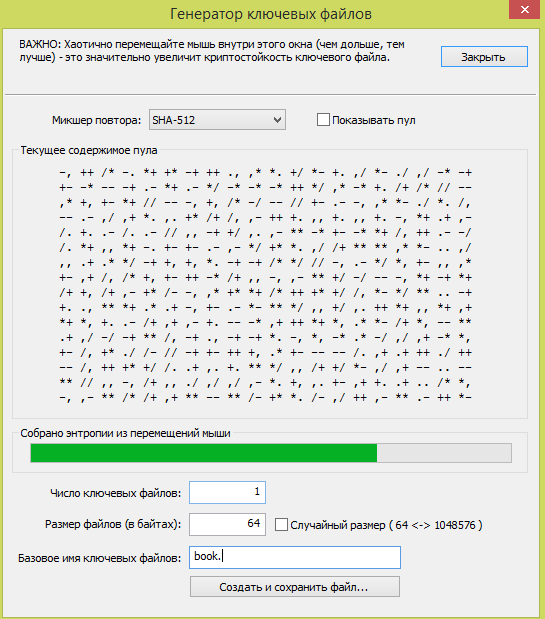

Ключевым файлом может быть любой файл, которому вы захотите присвоить статус такового, внеся в пустующее поле и нажав на проводник «Файлы». Можно создать случайный ключевой файл — это что-то новое, и вот давайте это сделаем. Жмем на кнопку внизу этого меню попадаем в «Генератор ключевых файлов».

Далее снова двигаем мышью около 30 секунд, не забываем назвать файл (в нашем случае это «book»), расширение для файла не надо ставить. После того как создадим и сохраним файл, жмем на кнопку «Закрыть» и выходим из «Генератора ключевых файлов».

Возвращаемся к меню «Пароль скрытого тома»: галочка «ключевые файлы» уже была поставлена, ключевой файл создан, значит теперь — вперед, жмем «Далее».

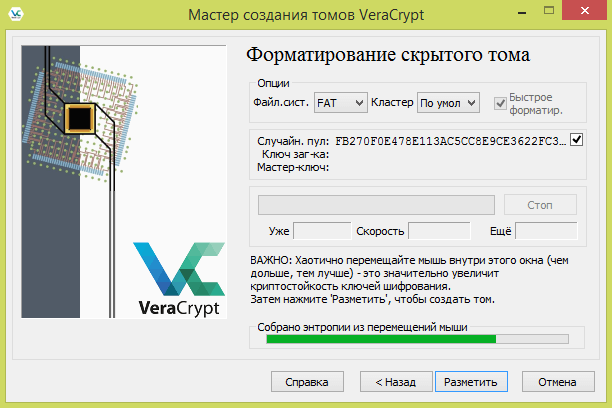

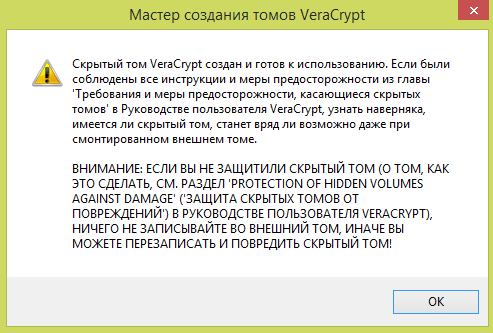

После этого происходит последний этап перед появлением на свет скрытого тома (снова двигаем мышью 30 секунд) — второго «дна», который мы защитили с помощью потайного «ключа» — ключевого файла, и в это «дно» мы сможем записывать самую важную для нас информацию. Подождите некоторое время и нажмите «Разметить».

И вот скрытый том создан! Его, как и внешний том, можно аналогичным образом наполнить информацией.

Как пользоваться внешним и скрытым томами

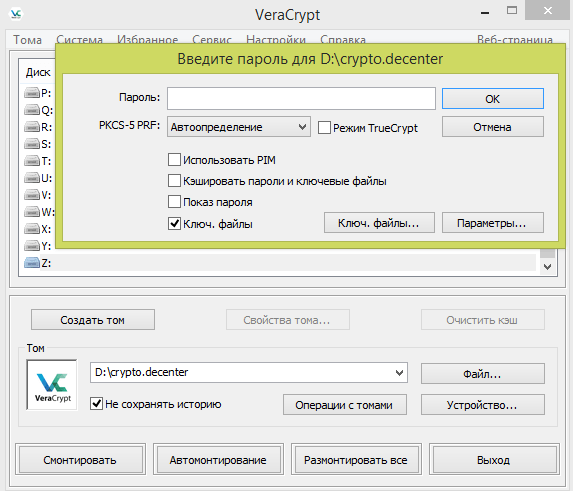

Теперь можем посмотреть, как это все работает. Снова запускаем главный экран, но жмем не кнопку «Создать том» (мы это уже все прошли), а «Файл». В нашем случае речь идет о флешке (диск D), на которой был создан crypto.decenter. Теперь жмем на кнопку «смонтировать», то есть, по сути, мы хотим понять, что же скрывается за файлом crypto.decenter.

Если ввести пароль (в нашем случае это первый «ключ», открывающий доступ к не самой охраняемой информации), то мы увидим эту область данных на диске Z.

А если воспользуемся ключевым файлом, то это будет означать, что мы попадаем в скрытый том. Находим файл book на диске D — его можно было записать где угодно. Например, еще на одной флешке, присоединить эту флешку и также найти этот файл, как он был найден на диске D. Он не секретный, а просто ключевой файл, но кто знает, что именно он и есть «ключ» ко второй области данных? Ведь злоумышленники подумают, что второй «ключ» — это либо пароль, либо ключевой файл, но что это на самом деле, знает только тот, кто создал «ключ». Теперь нам надо воспользоваться им.

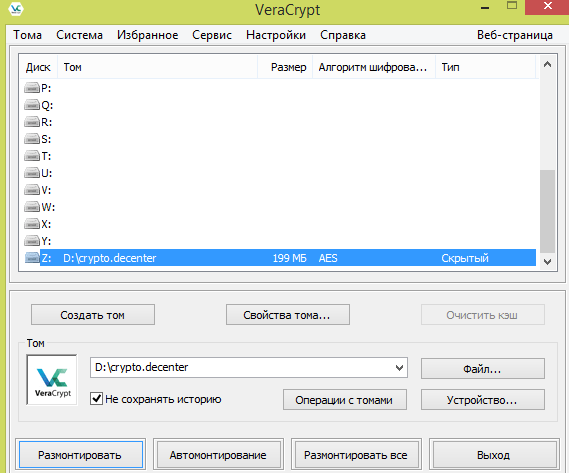

Указав в пустом поле путь к ключевому файлу (для этого воспользуемся проводником «Файлы»), жмем ОК и оказываемся как раз в этой скрытой области на диске Z. То, что ее объем 199 МБ (то есть технически доступные из 200 МБ), позволит вспомнить, что именно столько места было отведено для скрытой области информационного пространства.

Жмем на эту строчку, попадаем в скрытую область. Мы смонтировали ее, то есть открыли. Но наступит время, когда что-то нужно поменять в информации в этой области или закрыть скрытый участок на «ключ» — для этого просто жмем на кнопку «Размонтировать», и теперь все опять на замке.

Другие возможности VeraCrypt

Поделюсь еще двумя полезными особенностями данной программы. Заходим на «Главный экран».

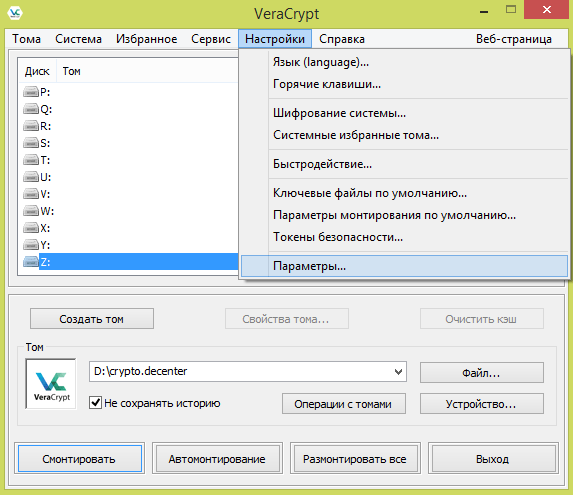

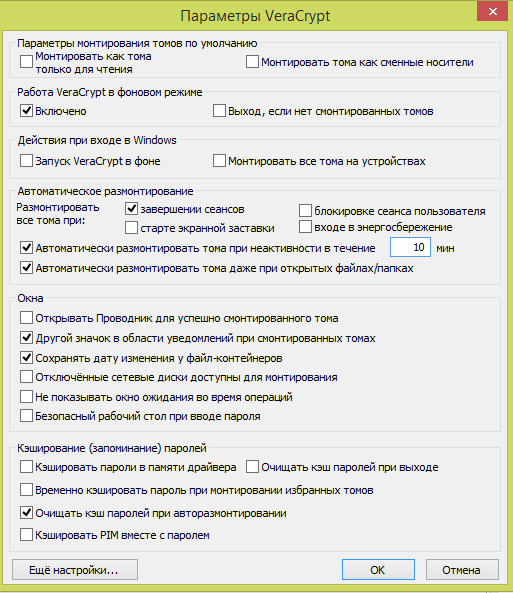

Переходим в «Настройки», далее в выпадающем меню выбираем «Параметры».

Предлагаем обратить внимание на строчку «Автоматически размонтировать при неактивности в течение...». Это интересный момент: к примеру, вы работаете со скрытой областью, вторым «дном», но отвлеклись и не нажали кнопку «размонтировать». Установите таймер на автоматическое размонтирование — например, 10 минут. То есть через 10 минут скрытый том будет опять надежно и автоматически под замком. Не забудьте нажать ОК для сохранения новых настроек!

Быстрая защита ключевых данных от злоумышленников

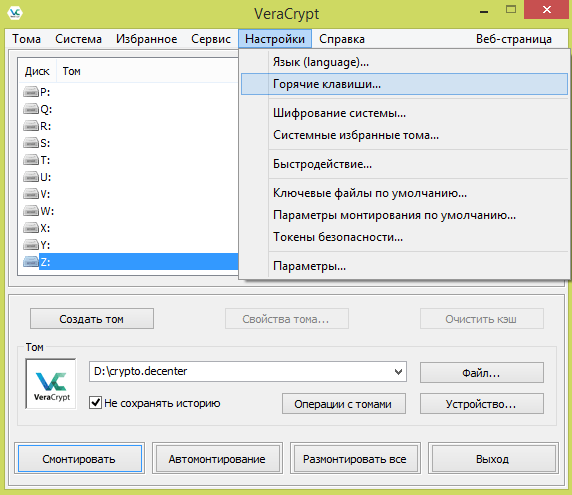

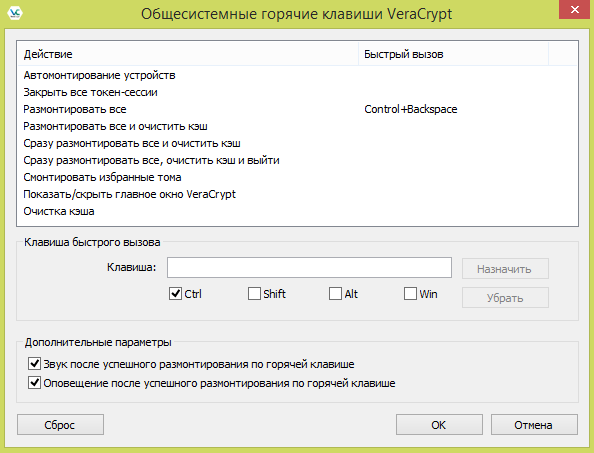

А вот еще одна особенность VeraCrypt. Заходим на «главный экран», идем опять в раздел «Настройки», но выбираем в выпадающем меню пункт «Горячие клавиши».

Здесь есть опция «Размонтировать все», то есть дать приказ программе быстро закрыть на замок все, что открыто «ключами». Можно задать комбинацию клавиш, например, Ctrl + Backspace. Польза от такой опции очевидна.

Какой вывод можно сделать о программе VeraCrypt? У нее есть мощные инструменты шифрования при форматировании внешнего и скрытого томов, так что есть из чего выбрать. Однако присутствует и парадоксальная вещь: если у пользователя установлена программа VeraCrypt, то одного этого уже достаточно для того, чтобы заподозрить его в использовании двойных ключей.

Кроме того, как ни странно, но уязвимость заключается в том, что пользователь может просто забыть тот или иной пароль. А если где-то его записать, то он может быть доступен еще кому-то. В целом программа предлагает изящное решение одной из важных задач человечества — научиться оберегать свои персональные данные от несанкционированного доступа тех, кому такой доступ не предоставляется.